记载历史时刻,全球首家实锤!涉美CIA攻击组织对我国发起网络攻击。

美国中央情报局(Central Intelligence Agency,简称CIA),一个可以比美国国家安全局(NSA)更为世人熟知的名字,它是美国联邦政府主要情报搜集机构之一,下设情报处(DI)、秘密行动处 (NCS) 、科技处(DS&T)、支援处(DS)四大部门,总部位于美国弗吉尼亚州的兰利。

时间追溯到2017年,维基解密接受了来自约书亚的“拷贝情报”,向全球披露了8716份来自美国中央情报局CIA网络情报中心的文件,其中包含涉密文件156份,涵盖了CIA黑客部队的攻击手法、目标、工具的技术规范和要求。而这次的公布中,其中包含了核心武器文件——“Vault7(穹窿7)”。

360安全大脑通过对泄漏的“Vault7(穹窿7)”网络武器资料的研究,并对其深入分析和溯源,于全球首次发现与其关联的一系列针对我国航空航天、科研机构、石油行业、大型互联网公司以及政府机构等长达十一年的定向攻击活动。

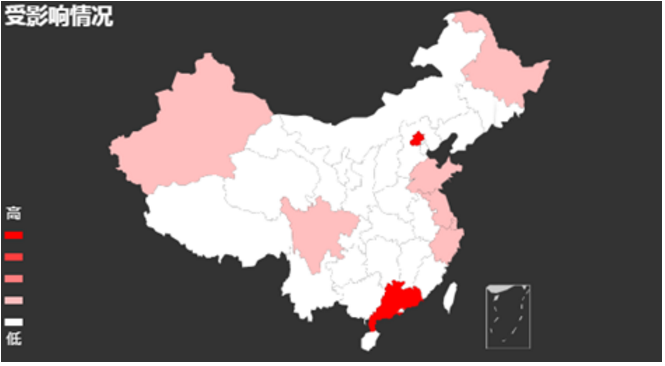

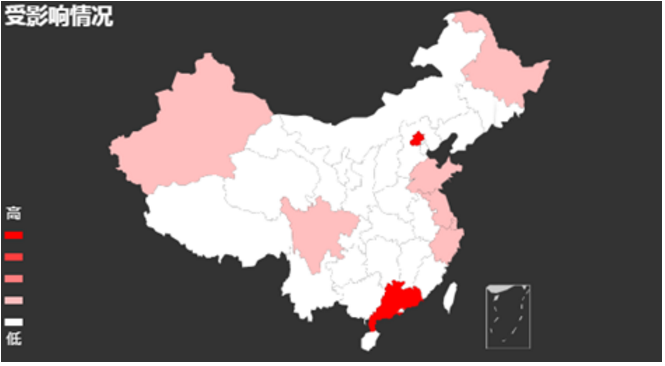

而这些攻击活动最早可以追溯到2008年(从2008年9月一直持续到2019年6月左右),并主要集中在北京、广东、浙江等省份。

而上述这些定向攻击活动都归结于一个鲜少被外界曝光的涉美APT组织——APT-C-39(360安全大脑将其单独编号)。

关于APT-C-39组织其攻击实力如何,有多大的安全隐患?这里以航空航天机构为例说明。

因涉及国家安全领域,所以我们只披露360安全大脑所掌握情报数据的部分细节:其中CIA在针对我国航空航天与科研机构的攻击中,我们发现:主要是围绕这些机构的系统开发人员来进行定向打击。

而这些开发人员主要从事的是:航空信息技术有关服务,如航班控制系统服务、货运信息服务、结算分销服务、乘客信息服务等。(航空信息技术有关服务:指为国内与国际商营航空公司提供航班控制系统服务,乘客信息服务,机场旅客处理系统服务及相关数据、延伸信息技术服务。)

值得注意的是,CIA所攻击的航空信息技术服务,不仅仅是针对国内航空航天领域,同时还覆盖百家海外及地区的商营航空公司,CIA此举的目的到底为何?

其实,对于CIA来说,为获取类似的情报而进行长期、精心布局和大量投入是很常见的操作。就在今年2月初,《华盛顿邮报》等媒体的联合调查报道指出,CIA从上世纪五十年代开始就布局收购并完全控制了瑞士加密设备厂商Crypto AG,在长达七十年的历史中,该公司售往全球一百多个国家的加密设备都被CIA植入了后门程序,使得这期间CIA都可以解密这些国家的相关加密通讯和情报。

至此,我们可以推测:CIA在过去长达十一年的渗透攻击里,通过攻破或许早已掌握到了我乃至国际航空的精密信息,甚至不排除CIA已实时追踪定位全球的航班实时动态、飞机飞行轨迹、乘客信息、贸易货运等相关情报。

如猜测属实,那CIA掌控到如此机密的重要情报,将会做出哪些意想不到的事情呢?获取关键人物的行程信息,进而政治威胁,或军事打压……

这并不是危言耸听,2020年1月初,伊朗一代“军神”卡西姆·苏莱曼尼被美国总统特朗普轻易“猎杀”,其中掌握到苏莱曼尼航班和行程的精确信息就是暗杀成功的最关键核心,而这些信息正是以CIA为代表的美国情报机构通过包括网络攻击在内的种种手段获取的。这一事件,是美国情报机构在现实世界作用的一个典型案例。

提到CIA关键网络武器——Vault7(穹窿7),就不得不介绍一下这位CIA前雇员:约书亚·亚当·舒尔特(Joshua Adam Schulte)。

约书亚·亚当·舒尔特(Joshua Adam Schulte,以下简称约书亚),1988年9月出生于美国德克萨斯州拉伯克,现年31岁,毕业于德萨斯大学斯汀分校,曾作为实习生在美国国家安全局(NSA)工作过一段时间,于2010年加入美国中央情报局CIA,在其秘密行动处(NCS)担任科技情报主管。

(国家秘密行动处(NCS)充当中央情报局秘密部门,是协调、去除冲突以及评估美国情报界秘密行动的国家主管部门。)

精通网络武器设计研发专业技术,又懂情报运作,约书亚成为CIA诸多重要黑客工具和网络空间武器主要参与设计研发者核心骨干之一。这其中就包含“Vault7(穹窿7)” CIA这一关键网络武器。

2016年,约书亚利用其在核心机房的管理员权限和设置的后门,拷走了“Vault7(穹窿7)” 并“给到”维基解密组织,该组织于2017年将资料公布在其官方网站上。

2018年,约书亚因泄露行为被美国司法部逮捕并起诉,2020年2月4日,在联邦法庭的公开听证会上,检方公诉人认定,约书亚作为CIA网络武器的核心研发人员和拥有其内部武器库最高管理员权限的负责人,将网络武器交由维基解密公开,犯有“在中央情报局历史上最大的一次机密国防情报泄露事件”。

以上约书亚的个人经历和泄露的信息,为我们提供了重要线索,而其研发并由美国检方公诉人证实的核心网络武器“Vault7(穹窿7)”,成为实锤APT-C-39隶属于美国中央情报局CIA的重要突破口。

以“Vault7(穹窿7)” 为核心关联点,再透过约书亚以上一系列经历与行为,为我们定位APT-C-39组织的归属提供了重要线索信息。此外,再综合考虑该APT-C-39网络武器使用的独特性和时间周期,360安全大脑最终判定:该组织的攻击行为,正是由约书亚所在的CIA主导的国家级黑客组织发起。具体关联证据如下:

证 据 一

APT-C-39组织使用了大量CIA”Vault7(穹窿7)”项目中的专属网络武器

研究发现,APT-C-39组织多次使用了Fluxwire,Grasshopper等CIA专属网络武器针对我国目标实施网络攻击。

通过对比相关的样本代码、行为指纹等信息,可以确定该组织使用的网络武器即为“Vault7(穹窿7)” 项目中所描述的网络攻击武器。

APT-C-39组织大部分样本的技术细节与“Vault7(穹窿7)”文档中描叙的技术细节一致

360安全大脑分析发现,大部分样本的技术细节与“Vault7(穹窿7)” 文档中描叙的技术细节一致,如控制命令、编译pdb路径、加密方案等。

这些是规范化的攻击组织常会出现的规律性特征,也是分类它们的方法之一。所以,确定该组织隶属于CIA主导的国家级黑客组织。

证 据 三

早在“Vault7(穹窿7)”网络武器被维基解密公开曝光前,APT-C-39组织就已经针对中国目标使用了相关网络武器

2010年初,APT-C-39组织已对我国境内的网路攻击活动中,使用了“Vault7(穹窿7)”网络武器中的Fluxwire系列后门。这远远早于2017年维基百科对“Vault7(穹窿7)”网络武器的曝光。这也进一步印证了其网络武器的来源。

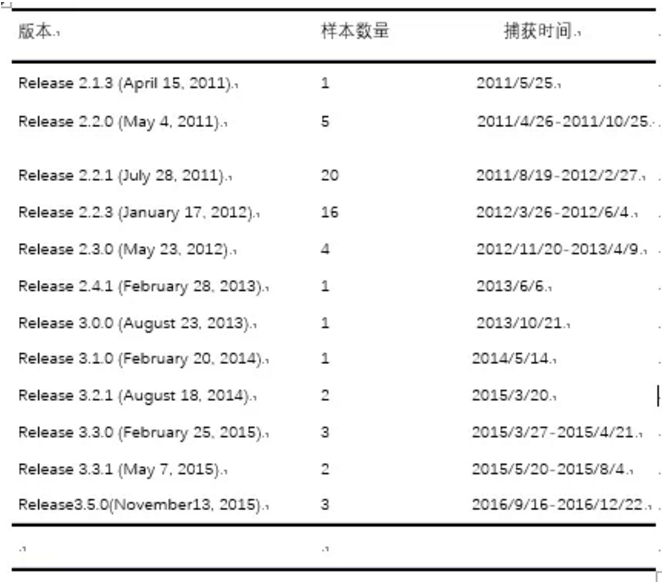

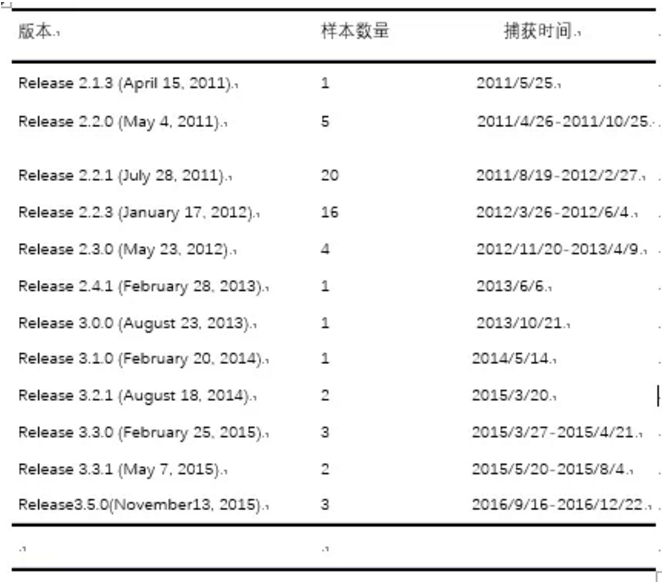

在通过深入分析解密了“Vault7(穹窿7)” 网络武器中Fluxwire后门中的版本信息后,360安全大脑将APT-C-39组织历年对我国境内目标攻击使用的版本、攻击时间和其本身捕获的样本数量进行统计归类,如下表:

从表中可以看出,从2010年开始,APT-C-39组织就一直在不断升级最新的网络武器,对我国境内目标频繁发起网络攻击。

证 据 四

APT-C-39组织使用的部分攻击武器同NSA存在关联

WISTFULTOLL是2014年 NSA泄露文档中的一款攻击插件。在2011年针对我国某大型互联网公司的一次攻击中,APT-C-39组织使用了WISTFULTOOL插件对目标进行攻击。

与此同时,在维基解密泄露的CIA机密文档中,证实了NSA会协助CIA研发网络武器,这也从侧面证实了APT-C-39组织同美国情报机构的关联。

证 据 五

APT-C-39组织的武器研发时间规律定位在美国时区

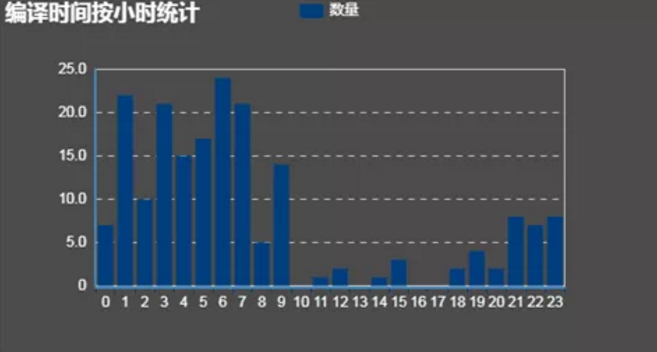

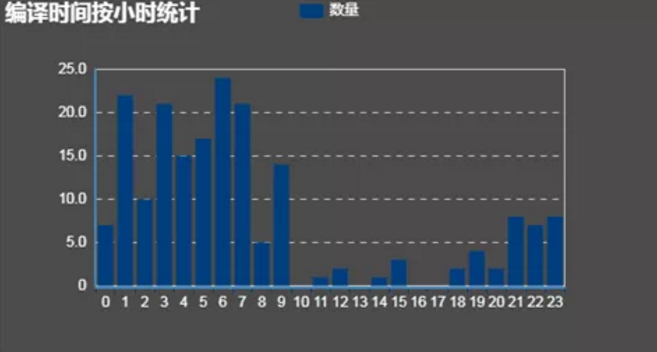

根据该组织的攻击样本编译时间统计,样本的开发编译时间符合北美洲的作息时间。

恶意软件的编译时间是对其进行规律研究、统计的一个常用方法,通过恶意程序的编译时间的研究,我们可以探知其作者的工作与作息规律,从而获知其大概所在的时区位置。

下表就是APT-C-39组织的编译活动时间表(时间我们以东8时区为基准),可以看出该组织活动接近于美国东部时区的作息时间,符合CIA的定位。(位于美国弗吉尼亚州,使用美国东部时间。)

综合上述技术分析和数字证据,我们完全有理由相信:APT-C-39组织隶属于美国,是由美国情报机构参与发起的攻击行为。

尤其是在调查分析过程中,360安全大脑资料已显示,该组织所使用的网络武器和CIA “Vault7(穹窿7)” 项目中所描述网络武器几乎完全吻合。而CIA “Vault7(穹窿7)” 武器从侧面显示美国打造了全球最大网络武器库,而这不仅给全球网络安全带来了严重威胁,更是展示出该APT组织高超的技术能力和专业化水准。

战争的形式不止于兵戎相见这一种。网络空间早已成为大国较量的另一重要战场。而若与美国中央情报局CIA博弈,道阻且长!

从2014年开始,360安全大脑通过整合海量安全大数据,实现了APT威胁情报的快速关联溯源,独家发现并追踪了四十个APT组织及黑客团伙,独立发现了多起境外APT组织使用“在野”0day漏洞针对我国境内目标发起的APT攻击,大大拓宽了国内关于APT攻击的研究视野和研究深度,填补了国内APT研究的空白。我们发现境外针对中国境内目标的攻击最早可以追溯到2007年,至少影响了中国境内超过万台电脑,攻击范围遍布国内31个省级行政区。我们发现的APT攻击和部分国外安全厂商机构发现的APT攻击,都可以直接证明中国是APT攻击中的主要受害国。

阅读: 3,084